黑客联系方式是什么?揭秘合法与非法渠道及法律风险防范指南

1.1 黑客联系方式的定义与分类

黑客联系方式本质上是一种特殊的信息交流渠道。这类渠道通常用于技术交流、漏洞报告或安全研究。从法律角度看,这些联系方式可以分为合法与非法两大类。

合法渠道包括正规的漏洞赏金平台、安全会议交流群组、开源社区技术讨论区。这些平台有明确的规则约束,参与者需要在法律框架内进行技术交流。我记得去年参加一个网络安全会议时,就见到不少白帽黑客在专门的交流区交换联系方式。

非法渠道则隐蔽得多。暗网论坛、加密通讯群组、特定IRC频道都属于这个范畴。这些地方往往缺乏监管,容易演变成网络犯罪的温床。这类渠道通常使用多层加密和匿名技术来隐藏参与者身份。

1.2 常见的黑客联系渠道

目前主流的黑客联系渠道呈现出明显的两极分化特征。

公开渠道方面,GitHub的技术讨论区、Stack Overflow的安全板块、各大公司的漏洞赏金平台都是常见选择。这些平台允许安全研究人员合法地报告漏洞和进行技术交流。Telegram和Discord上也有不少公开的安全研究群组,这些群组通常有严格的管理规则。

隐蔽渠道则更加多样化。暗网中的各类论坛是最典型的例子,访问这些网站需要特定的浏览器和配置。加密通讯应用如Signal、Wickr Me也常被使用,它们提供端到端加密和自毁消息功能。IRC频道虽然看起来古老,但在某些技术圈子里依然流行。

1.3 黑客联系方式的特征分析

观察这些联系方式,能发现几个显著特征。

匿名性是最突出的特点。无论是合法还是非法的联系渠道,参与者普遍倾向于使用化名或代号。这种匿名文化源于黑客群体对隐私的重视,也反映了这个圈子特有的亚文化。

技术门槛是另一个关键特征。很多联系渠道都需要使用者具备一定的技术能力才能访问和使用。比如暗网需要掌握Tor浏览器的使用,加密通讯需要理解密钥管理的基本概念。

流动性也很明显。这些联系渠道往往生命周期较短,特别是那些处于灰色地带的平台。一个今天还很活跃的论坛,可能明天就消失不见。这种快速更替的特性增加了追踪和监管的难度。

从个人角度看,这种流动性其实反映了网络安全领域快速变化的本质。技术不断进步,对抗持续升级,联系渠道自然也需要不断演变。

2.1 联系黑客的法律风险

接触黑客可能带来严重的法律后果。不同司法管辖区对黑客行为的界定各有差异,但普遍将未经授权的系统入侵视为犯罪行为。

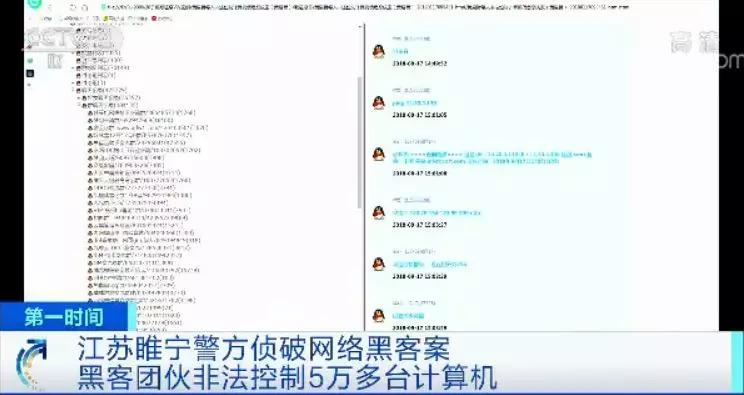

在中国,《网络安全法》和《刑法》明确规定了非法侵入计算机信息系统罪的量刑标准。即使是出于测试目的的联系行为,若未获得明确授权,也可能构成违法。我记得有个案例,某公司员工私下联系黑客测试系统漏洞,最终因"非法获取计算机信息系统数据"被立案调查。

美国《计算机欺诈和滥用法案》的适用范围更广。根据该法案,未经授权访问受保护的计算机系统即构成联邦犯罪。欧盟的《网络犯罪公约》也有类似规定,各成员国均制定了相应的国内法。

跨国法律风险尤其值得警惕。由于互联网的跨境特性,联系位于不同国家的黑客可能同时触犯多个司法管辖区的法律。这种情形下,涉案人员可能面临引渡和多重起诉的风险。

2.2 网络安全威胁与防范措施

主动联系黑客无异于引狼入室。这种行为可能带来连锁反应的安全威胁。

信息泄露是最直接的威胁。在与黑客交流过程中,不经意间泄露的IP地址、设备指纹、社交关系等元数据,都可能成为对方实施精准攻击的跳板。黑客经常利用这些信息进行鱼叉式网络钓鱼或社会工程学攻击。

恶意软件感染风险同样存在。黑客发送的"工具"或"文档"往往暗藏木马和后门。这些恶意程序可能窃取敏感数据、监控用户行为,甚至将受感染设备纳入僵尸网络。

身份盗用问题也不容忽视。通过分析交流过程中泄露的个人信息,黑客可以构建详细的用户画像,进而冒用身份进行其他非法活动。

防护措施需要多层次部署。使用虚拟机或专用设备进行安全研究是个不错的选择,这样能有效隔离风险。网络流量应该通过VPN或Tor进行转发,避免真实IP暴露。所有文件交换必须经过沙箱环境检测,确保没有隐藏的恶意代码。

定期清理数字足迹也很重要。清除浏览器缓存、使用隐私模式、定期更换通讯账号,这些习惯能显著降低被追踪的风险。

2.3 合法替代方案推荐

其实完全没必要冒险联系黑客。现有的大量合法渠道同样能实现安全研究和技能提升的目标。

漏洞赏金平台是最佳选择之一。HackerOne、Bugcrowd等平台连接着全球的白帽黑客和安全团队。这些平台提供明确的法律框架和丰厚的奖金,既保障了研究者的权益,又帮助企业发现潜在威胁。

开源社区提供了绝佳的学习环境。GitHub上的安全项目、OWASP的开源工具、各类CTF竞赛平台,都是提升技术能力的合法途径。参与这些社区不仅能学习最新技术,还能建立专业的社交网络。

正规的网络安全认证课程也值得考虑。Offensive Security的OSCP、SANS的GIAC等认证不仅教授实用技能,还强调职业道德和法律边界。这些课程通常包含完善的实验环境,让学员在受控条件下实践各种技术。

从个人经验看,参加本地安全 Meetup 的效果往往超出预期。这些线下活动能结识业内专家,获取一手行业资讯,而且完全合法合规。相比在暗网中提心吊胆地交流,这种开放式的知识分享显然更加安全高效。