黑客多大可以学?揭秘最佳学习年龄与零门槛入门指南

很多人问过我一个有趣的问题:学黑客技术到底有没有最佳年龄?我见过12岁就能编写复杂脚本的孩子,也教过40岁才转行做网络安全的大叔。年龄从来不是学习技术的绝对门槛,更像是一把双刃剑。

不同年龄段的学习特点分析

小孩子学技术有个天然优势——他们不怕犯错。记得邻居家五年级的孩子第一次接触编程时,他能花整个下午反复调试一个简单函数,这种专注力令人惊讶。青少年时期的学习者开始具备抽象思维能力,可以理解网络协议背后的逻辑。而成年学习者往往带着明确目标,更容易坚持系统化学习。

每个年龄段都有独特的学习节奏。儿童更适合游戏化教学,通过可视化工具理解基础概念。青少年可以开始接触真实的代码环境,成年人则擅长将新技术与已有知识体系建立连接。

年龄对技术理解能力的影响

大脑发育确实会影响技术理解方式。前额叶皮层要到25岁左右才完全成熟,这解释了为什么年轻人更容易掌握新语言和框架。但这不意味着年长者就处于劣势。成熟的认知结构让他们更善于把握复杂系统的关联性。

我认识一位52岁的退休教师,她从零开始学习网络安全。虽然记忆新命令的速度不如年轻人,但她对系统漏洞的分析总是更全面深入。经验积累形成的直觉,某种程度上弥补了反应速度的差异。

成熟度与责任意识的重要性

技术本身没有善恶,关键在使用者的意图。这也是为什么我们特别强调成熟度的重要性。一个能理解行为后果的学习者,更可能将技能用在正确的地方。

几年前我参与过一个青少年黑客培训项目。最令人欣慰的不是孩子们掌握了多少技术,而是他们逐渐建立的职业道德观。当其中一个孩子主动报告发现的系统漏洞而非炫耀技术时,我们知道这种责任意识比任何技术都珍贵。

学习黑客技术就像学习驾驶——年龄只是参考指标之一。真正重要的是是否具备相应的认知能力和心理准备。技术可以早学,但责任感的培养永远不嫌早。

那天在社区科技节,一个初中生问我:“老师,我现在学网络安全会不会太早?”他的眼睛里有种熟悉的光芒——那种对未知世界的好奇与渴望。这个问题让我想起自己第一次接触代码的年纪,也让我思考了很久:什么时候开始最合适?

基础教育阶段的入门时机

小学高年级可能是个不错的起点。这个阶段的孩子开始形成逻辑思维,能理解基本的因果关系。他们学习网络安全,不是直接接触复杂的攻击技术,而是从“数字公民”的概念开始。

我参与设计过给五年级学生的网络安全启蒙课。课程用游戏化的方式教孩子们识别网络钓鱼邮件,设置强密码,理解隐私保护的重要性。有个孩子回家后主动帮父母检查手机权限设置——这种早期启蒙的价值不在于技术深度,而在于培养安全意识的本能。

这个阶段更适合用模拟环境教学。就像儿童学游泳先在浅水区练习,网络安全入门也应该在安全的沙箱环境中进行。通过角色扮演理解“白帽”与“黑帽”的区别,比直接学习技术命令更重要。

中学阶段的系统学习机会

初中到高中是系统学习的关键期。青少年的抽象思维能力显著提升,可以开始理解网络协议、加密原理等技术概念。他们开始有能力将零散知识点串联成体系。

我指导过几个高中生的网络安全项目。他们组建了学校第一个安全兴趣小组,从搭建实验环境到分析真实案例,进步速度令人惊讶。其中一个项目发现了学校网站的安全漏洞,他们按照负责任的披露流程报告给管理员——这种经历比任何课本教学都更有价值。

这个阶段的学习者开始具备项目协作能力。团队合作完成CTF(夺旗赛)挑战,或者共同研究某个安全议题,不仅能提升技术能力,还能培养沟通与责任意识。中学时期的系统性探索,往往能奠定未来的专业方向。

大学阶段的专业深造路径

大学提供了从爱好者到专业人士的转变平台。这里的系统课程、实验室资源和行业连接,为深度专精创造了条件。专业方向开始细分:密码学、渗透测试、数字取证、安全架构...

我认识的一位大学生,大一时还只是对网络安全有兴趣的普通学生。通过参加学校的安全团队,接触真实的企业项目,到大三时已经成为某个开源安全工具的核心贡献者。大学提供的不仅是知识,更是实践场景和职业网络。

这个阶段的学习者应该开始建立自己的技术视野。除了课程学习,参与开源项目、实习经历、行业认证都成为成长路径的一部分。从解决具体技术问题到思考整体安全生态,专业深度的积累需要时间和实践的双重投入。

学习网络安全没有统一的起跑线。重要的是找到与认知发展相匹配的学习节奏。早起步的孩子可能培养出敏锐的安全直觉,晚入门的学习者也能凭借成熟的理解力快速深入。关键不是从几岁开始,而是如何开始。

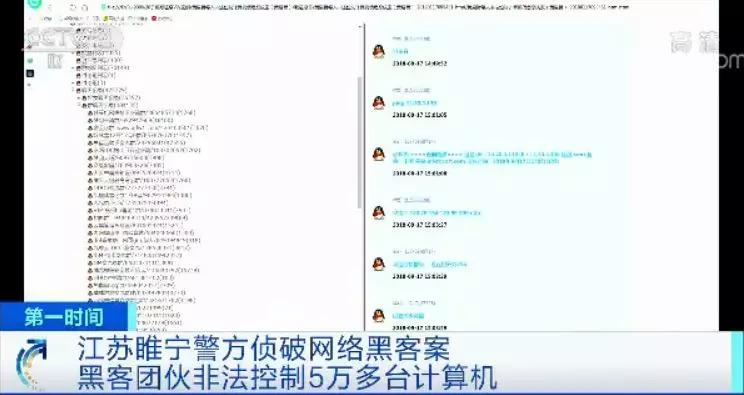

去年在一次青少年编程马拉松上,我注意到一个现象:参赛者中最年轻的只有12岁,却能熟练演示基础的网络漏洞检测。评委们赞赏之余也在低声讨论——这样的技能展示是否触及了法律边界?这让我意识到,技术能力与法律意识必须同步成长。

各国对网络安全学习的年龄规定

全球范围内,网络安全教育的年龄门槛差异显著。欧盟的《通用数据保护条例》虽然没有直接规定学习年龄,但要求涉及数据处理的教学活动必须符合青少年保护原则。德国的学校通常在学生满14岁后引入系统的信息安全课程,这个年龄恰好是德国法律认定青少年具备基本责任能力的起点。

北美的情况更为灵活。美国各州对网络安全学习的年龄限制主要与计算机犯罪法挂钩。在大多数州,13岁以上的学生可以在教育环境中接触渗透测试基础知识,但严格禁止对非授权系统进行实际操作。加拿大一些省份甚至将网络安全概念融入小学课程,采用完全脱离真实网络环境的模拟教学。

亚洲国家普遍采取更谨慎的态度。日本要求所有涉及网络攻防技术的课程必须面向15岁以上学生,且需要家长书面同意。韩国的青少年网络安全教育完全在政府监管的虚拟环境中进行,任何可能涉及真实系统的操作都需要特别许可。

未成年人学习黑客技术的法律边界

法律从不禁止知识本身,但严格规范行为边界。一个16岁学生研究SQL注入原理完全合法,但若将其用于访问学校的成绩数据库就构成了犯罪。这种微妙区别需要教育者清晰传达。

我记得有位高中生在课程作业中发现了本地图书馆系统的漏洞。他选择按照“负责任披露”原则,通过老师联系系统管理员,而非直接利用漏洞。这个案例展示了合法学习与违法行为的本质区别——意图与行为后果的界定。

未成年人特别需要注意“未经授权访问”这条法律红线。即使只是出于好奇尝试登录他人的社交账户,也可能触犯计算机滥用条例。法律判断通常不考虑技术难度的高低,而关注是否越过了权限边界。

道德规范与法律意识的培养

技术教育必须与伦理教育并行。优秀的网络安全课程不仅教授如何发现漏洞,更强调何时应该停止探测。这种界限感的培养需要从第一个代码命令开始。

在我参与设计的青少年安全课程中,每个技术模块都配有一个伦理讨论环节。学生学习端口扫描技术的同时,也会讨论这种技术在哪些场景下使用是合理的,哪些可能侵犯他人权益。这种教学方式帮助他们在掌握技能之初就建立正确的价值观。

法律意识的培养需要具体场景支撑。单纯背诵法律条文效果有限,但结合案例分析——比如某青少年因“白帽”测试不当而被起诉的实例——能让抽象规定变得具体可感。学生通过这些案例理解到,技术能力就像驾驶技能,必须遵守交通规则才能安全行驶。

最终,年龄限制与法律规范不是束缚学习的枷锁,而是保障成长的安全网。它们确保年轻学习者在探索技术深度的同时,不会在未知水域迷失方向。法律边界的存在,恰恰为真正的创新提供了可安全驰骋的疆域。

三年前我指导过一个14岁的学生,他从简单的密码破解游戏开始接触网络安全。现在他已经是大学信息安全团队的核心成员,这个转变不是偶然——它背后有一套循序渐进的学习路径。每个对黑客技术感兴趣的人都应该找到适合自己的成长节奏。

分年龄段的学习内容安排

小学阶段(6-12岁)更适合培养计算思维而非具体技术。图形化编程工具如Scratch可以引入基础的逻辑概念,简单的密码游戏能锻炼模式识别能力。这个阶段的关键是建立兴趣,就像搭积木一样构建对计算机工作原理的初步理解。

我常建议家长从离线活动开始。纸牌游戏可以解释算法概念,棋盘游戏能演示网络拓扑。这些不涉及实际计算机的操作反而为后续学习打下坚实基础。

中学时期(13-18岁)是系统化学习的黄金窗口。学生可以开始接触Python编程,学习网络基础知识,理解数据包传输原理。在这个阶段,虚拟实验室比真实网络环境更合适——像TryHackMe这样的平台提供了安全的练习场所。

记得那个14岁学生最初在虚拟环境中花了六个月时间练习基础命令,这种看似缓慢的起步为他后续的快速成长奠定了坚实基础。

成年后的学习(18岁以上)可以转向专业化方向。此时学习者已经具备足够的判断力去探索更复杂的安全领域,比如渗透测试、数字取证或恶意软件分析。职业认证如CEH或Security+可以纳入学习计划,但技术实力永远比纸面证书更重要。

家长和学校的引导作用

教育机构需要重新思考网络安全课程的定位。它不应该是计算机课的附加内容,而应当成为数字素养教育的核心组成部分。学校可以提供“道德黑客俱乐部”这样的平台,让学生在受监督的环境中探索技术边界。

家长的角色往往被低估。他们不需要成为技术专家,但应该了解孩子在学习什么。简单的家庭协议——比如“未经许可不测试家庭网络以外的系统”——就能建立基本的安全意识。定期讨论技术伦理问题比单纯禁止更有效果。

我见过最成功的案例是家长与孩子一起学习。有位父亲每周花两小时和儿子研究CTF(夺旗赛)挑战,这种共同探索不仅增进了技术理解,更建立了信任关系。当孩子知道有成人可以咨询时,他们更可能做出负责任的决定。

从兴趣到职业的成长路径设计

网络安全领域最迷人的地方在于它的多样性。一个对社交工程感兴趣的人可能最终成为安全意识培训师,而热爱数学的学生可能在密码学找到归宿。职业规划应该尊重这种多样性。

早期阶段应该广泛接触不同领域。参加CTF比赛可以体验多种安全技术,阅读漏洞分析报告能了解现实世界的安全问题。这种广泛探索帮助学习者发现真正吸引自己的方向。

中级阶段需要建立深度。选择一两个方向专注研究——可能是Web应用安全,也可能是移动设备安全。在这个阶段,参与开源安全项目或撰写技术博客都能加速成长。实际项目经验比单纯理论学习更有价值。

专业发展阶段应该考虑认证和 specialization。但记住,技术领域变化极快,持续学习的能力比任何单一技能都重要。建立个人学习系统——包括关注行业动态、参与社区讨论、定期更新技能——比追求特定头衔更有长远价值。

最好的学习规划是动态调整的。它应该随着技术进步和个人兴趣变化而演进。固定的时间表不如灵活的学习框架,后者允许学习者在保持大方向的同时探索意外发现的技术领域。

黑客技术学习本质上是一场马拉松而非短跑。合理的规划不是限制探索的自由,而是确保这种自由能持续到终点。当学习成为习惯而非任务,年龄就只是数字而非界限。