黑客初步教程:轻松掌握网络安全技能,开启安全专家之路

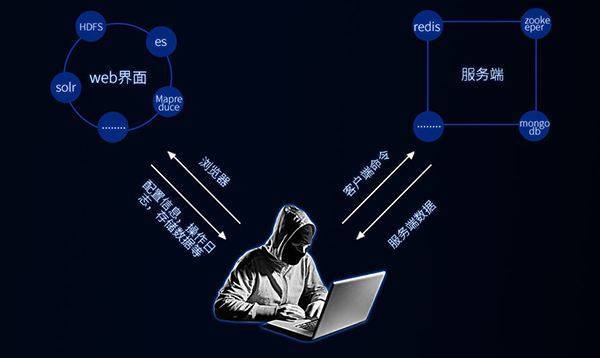

很多人对黑客的印象停留在电影画面——昏暗房间里闪烁的屏幕前坐着戴兜帽的神秘人。现实中的黑客技术更像是一把多功能工具刀,既能成为保护网络安全的盾牌,也可能变成破坏系统的利刃。我记得第一次接触网络安全时,导师反复强调:“技术本身没有善恶,关键在于握刀的手。”

1.1 黑客基本概念与伦理规范

黑客这个词早已超越最初的程序高手定义。现在主流安全领域将黑客分为三类:白帽黑客通过授权测试系统漏洞,黑帽黑客从事非法入侵活动,灰帽黑客则游走在法律边缘。有趣的是,那些被称为“黑客”的技术专家,往往更愿意自称“安全研究员”。

真正的黑客精神包含着对技术极限的探索欲望。就像解开复杂谜题时的兴奋感,发现系统漏洞时的成就感。但这种探索必须建立在尊重他人隐私和数据安全的基础上。每个初学者都应该明白,未经授权的入侵行为不仅违法,更违背了黑客文化的初衷。

我认识的一位资深安全顾问常说:“测试系统就像检查别人家的门锁,必须获得主人明确许可。”这句话生动地解释了白帽黑客的工作边界。

1.2 必备技术基础与工具准备

掌握黑客技术需要搭建扎实的知识地基。操作系统知识是基石,Linux系统尤其重要。它的开源特性和命令行操作方式,让你能更直接地与系统交互。建议从Ubuntu或Kali Linux开始,后者预装了大量安全工具。

网络协议理解如同学习交通规则。TCP/IP协议族、HTTP/HTTPS请求、DNS解析过程,这些概念需要变成你的第二本能。当你能在脑海中描绘出数据包从发送到接收的完整路径时,才算真正入门。

编程能力赋予你改造工具的能力。Python因其简洁语法和丰富的安全库成为首选,Bash脚本则能自动化重复任务。不需要立即成为编程专家,但至少要能阅读和修改现有代码。

工具准备方面,初学者可以从这些开始: - 网络扫描:Nmap - 漏洞检测:Nessus - 密码破解:John the Ripper - 渗透测试:Metasploit

这些工具大多预装在Kali Linux中,避免了繁琐的安装过程。选择工具时,理解其原理比单纯会使用更重要。

1.3 常见攻击类型与防御原理

网络攻击如同现代城市的犯罪形式,有着清晰的分类模式。社会工程学攻击利用人性弱点,钓鱼邮件和伪装电话属于此类。这类攻击的技术含量可能不高,但成功率惊人。

注入攻击瞄准程序与数据库的交互环节。SQL注入通过构造特殊查询语句获取数据库信息,XSS攻击则向网页插入恶意脚本。防御方法很直接——对所有用户输入进行严格过滤和验证。

暴力破解采用最原始的尝试方法,用计算能力换取密码。复杂的密码策略和登录失败锁定机制能有效防范。中间人攻击在通信双方之间建立隐蔽监听,HTTPS协议和数字证书提供了解决方案。

理解攻击原理的同时,更要思考防御思路。每个漏洞都对应着某个安全假设的失效,找出这个失效点,你就掌握了攻防的核心。

1.4 学习路径规划与时间安排

黑客技术学习像建造金字塔,需要自下而上的稳步积累。前三个月专注于基础技能:Linux操作、网络基础、Python语法。这个阶段不需要追求高深技巧,牢固的基础能让你后续学习事半功倍。

接下来六个月进入工具熟悉期。选择2-3个核心工具深入掌握,理解每个参数的含义和使用场景。同时开始接触CTF夺旗赛的基础题目,在模拟环境中应用所学知识。

九个月后可以尝试综合性项目。搭建自己的实验环境,复现经典漏洞案例。这时候你可能会遇到知识瓶颈,这是正常的学习曲线波动。

时间管理上,每天保持1-2小时的高效学习比周末突击更有效。实践与理论的时间比例建议控制在7:3左右,网络安全是门需要动手的艺术。

学习过程中记录笔记非常有用。那些当时觉得简单的知识点,可能在几个月后成为解决复杂问题的关键线索。建立自己的知识库,这是你技术成长的最佳见证。

刚入门时面对海量学习资料,那种无从下手的感觉我至今记忆犹新。就像站在自助餐厅里,每个菜品看起来都很诱人,但随便乱拿只会消化不良。有位资深黑客曾告诉我:“选择学习资源就像选登山路线,既不能太简单让你失去兴趣,也不能太难让你半途而废。”

2.1 优质学习平台与课程推荐

免费资源往往是最佳起点。Coursera上的“网络安全基础”专项课程由马里兰大学提供,系统性强且配有实操项目。edX平台的“网络安全导论”来自罗切斯特理工学院,特别适合建立完整知识框架。

付费课程中,Cybrary的IT与网络安全课程采用阶梯式设计,从基础到专业无缝衔接。Pluralsight的技能测评功能很实用,能准确判断你的当前水平并推荐合适内容。

国内资源方面,慕课网的“Web安全工程师”微专业直指就业需求,实验楼提供在线的Linux实验环境。这些平台的优势在于本土化案例和中文社区支持。

书籍资源不容忽视。《Metasploit渗透测试指南》适合工具深入学习,《Web之困》透彻解析现代Web安全漏洞。电子书版本方便随时查阅,纸质版则适合深度研读。

我最初学习时犯过的错误是同时跟进太多课程。后来发现,完整学完一个体系化课程,比浅尝辄止地接触十个课程收获更大。

2.2 实战环境搭建与实验平台

本地环境搭建是必经之路。VirtualBox或VMware Workstation创建隔离的测试环境,避免影响主机系统。配置虚拟机时,分配足够内存很关键,2GB是最低要求,4GB能保证流畅运行。

在线实验平台降低了入门门槛。Hack The Box提供真实系统作为攻击目标,OverTheWire通过游戏化方式学习安全概念。TryHackMe的引导式学习路径对新手特别友好,就像有经验的向导带你探索陌生领域。

自己搭建漏洞环境是进阶选择。DVWA(Damn Vulnerable Web Application)包含常见Web漏洞,Metasploitable是故意设计易受攻击的Linux系统。在受控环境中测试各种攻击手法,既安全又能获得真实反馈。

记得第一次成功在本地环境复现SQL注入漏洞时,那种豁然开朗的感觉至今难忘。理论知识和实际操作之间的那道墙,就这样被打破了。

2.3 社区资源与进阶学习路径

技术社区是解决问题的活字典。Reddit的r/netsec和r/HowToHack板块活跃着众多从业者,Stack Overflow的安全板块有大量已解决问题。遇到错误信息时,很大概率已经有人遇到过相同问题并找到了解决方案。

中文社区中,看雪论坛深耕安全技术多年,FreeBuf则是综合性的安全媒体平台。这些社区的精华帖和问答区,常常藏着教科书里找不到的实用技巧。

GitHub不仅是代码托管平台,更是学习宝库。搜索“pentest-tools”能找到各种渗透测试脚本,关注知名安全研究人员的仓库能获取最新技术动态。克隆这些项目到本地研究,比单纯阅读文档理解更深。

进阶路径可以按方向分化。Web安全方向深入研究OWASP Top 10漏洞,二进制安全需要掌握汇编和逆向工程,移动安全则聚焦Android和iOS平台特性。选择方向不必过早,先广泛接触再根据兴趣聚焦。

2.4 法律风险防范与职业发展建议

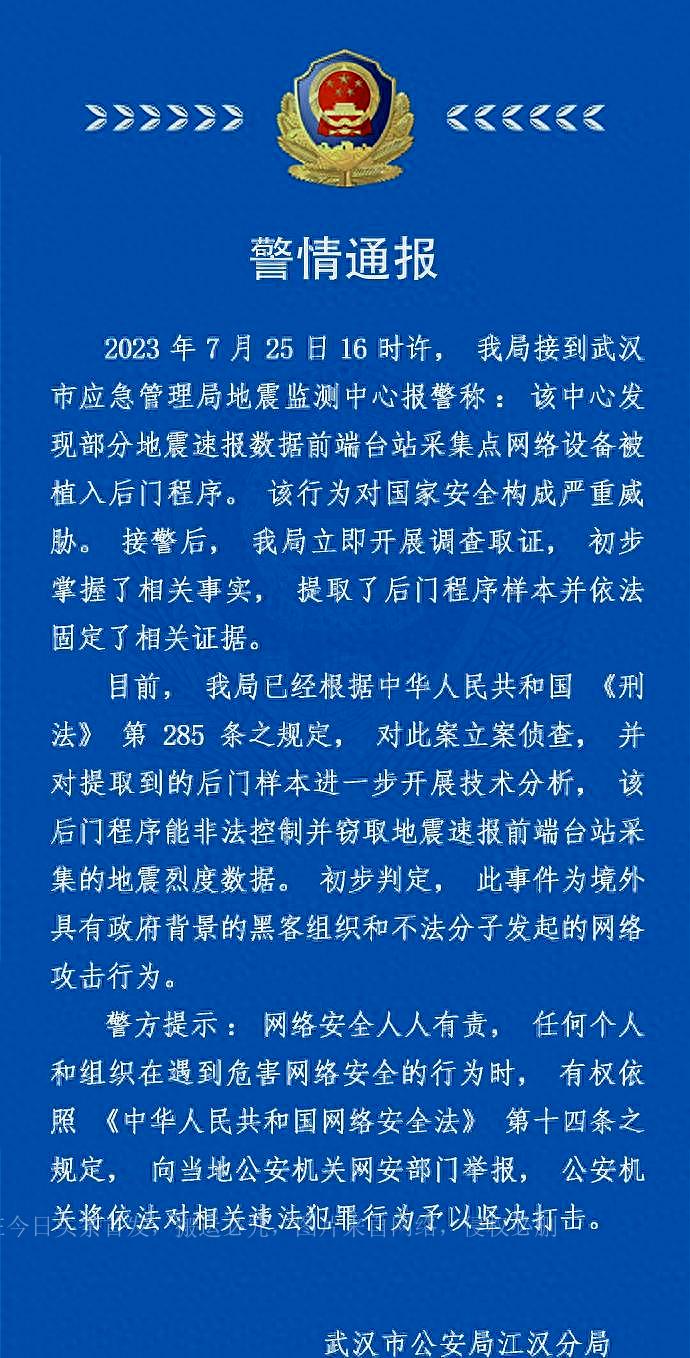

法律边界是必须时刻注意的警戒线。在未授权系统上进行测试等同于非法入侵,即使只是“看看而已”。测试自己控制的设备和获得明确书面授权的系统,是唯一合法的选择。

职业认证能提供系统化知识体系和行业认可。CEH(道德黑客认证)覆盖广泛攻击技术,OSCP(离线安全认证专家)以24小时实操考试闻名。这些认证不是万能钥匙,但确实是求职时的有效敲门砖。

职业发展路径多样化。企业安全部门负责防御体系构建,安全公司专注于漏洞研究和产品开发,自由顾问则享受项目多样性。我认识的几位安全专家,每个人的职业轨迹都独一无二。

持续学习是这个领域最显著的特征。每周花几小时阅读安全博客,关注CVE最新漏洞公告,参加本地安全Meetup。技术更新速度惊人,昨天的前沿知识可能明天就变成基础常识。

最重要的是保持好奇心和道德底线。技术能力决定你能走多快,职业操守决定你能走多远。这个平衡,每个安全从业者都需要自己把握。