黑客在哪里接单子啊?揭秘合法接单渠道与避坑指南,轻松赚钱不踩雷

很多人都在问“黑客在哪里接单子啊”,这个问题背后其实藏着两种完全不同的世界。一边是游走在法律边缘的暗网市场,另一边则是正规的网络安全服务渠道。让我先分享一个观察:几年前我接触过一个案例,某企业系统管理员因为好奇在暗网平台注册,结果不到三个月就收到了执法部门的关注。这个经历让我深刻意识到,平台选择真的不只是技术问题。

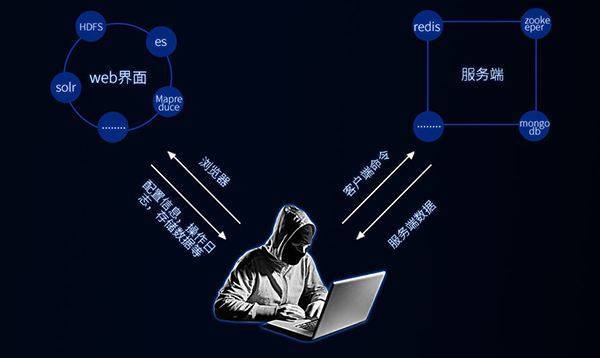

主流暗网接单平台介绍

暗网中的接单平台通常以.onion域名存在,需要通过Tor浏览器访问。这些平台的设计往往模仿正规的自由职业市场,有任务发布、投标竞标、评价系统等完整功能。平台运营者会抽取一定比例的佣金,同时提供加密通讯和匿名支付服务。

有趣的是,这些平台的用户体验有时甚至比某些正规平台还要流畅。我记得浏览过一个俄语区的暗网平台,它的界面设计相当专业,分类明确到漏洞挖掘、数据恢复、系统渗透等具体领域。但这种表面的专业性背后,隐藏着巨大的法律风险。

合法网络安全服务渠道对比

转向阳光下的世界,合法的网络安全服务渠道其实更加丰富。漏洞赏金平台如HackerOne和Bugcrowd已经帮助白帽黑客获得了数亿美元的奖金。这些平台与全球知名企业合作,提供完全合法的测试环境。

国内也有类似的平台,比如漏洞盒子、补天等。这些平台的优势在于完全合规,支付有保障,还能积累在行业内的声誉。有个朋友通过这些平台接单,现在已经成为某大型企业的安全顾问。这种职业发展路径在暗网是完全不可想象的。

企业直接雇佣是另一种常见方式。许多公司会通过官网或招聘平台直接招募安全研究人员,进行长期的合作。这种方式稳定性更高,也更容易建立深度的信任关系。

平台选择的风险评估与注意事项

选择平台时需要考虑的风险维度很多。法律风险当然排在首位,暗网平台上的任何交易都可能触犯刑法。技术风险同样不容忽视,有些平台本身就是执法部门设立的“蜜罐”,专门用于追踪网络犯罪者。

支付风险也很现实。暗网平台经常发生管理员卷款跑路的情况,去年就有一个知名平台突然关闭,里面的资金全部无法提取。相比之下,正规平台都有成熟的支付保障机制。

我建议在选择前问自己几个问题:这个平台是否公开透明?是否有明确的合规政策?支付流程是否规范?合作方是否可信?如果对这些问题有任何一个存疑,最好立即停止。

平台的选择决定了你未来职业道路的方向。走错一步可能需要付出远超想象的代价。

很多人以为黑客接单就是发个帖子等客户上门,实际上完整的接单流程比想象中复杂得多。我认识一个从暗网转行到正规平台的安全研究员,他说最大的感受不是技术差异,而是流程规范性的天壤之别。在正规渠道,每个环节都有明确的标准,这反而让工作变得更高效。

从注册到接单的完整流程解析

注册阶段就要面对身份验证这道坎。正规平台通常要求提供专业背景证明,有时还需要通过技术测试。我记得第一次注册某赏金平台时,他们要求完成一个模拟渗透测试,光是这个环节就筛掉了近三成的申请者。

建立个人资料时需要特别用心。技术专长要写得具体明确,“擅长Web渗透测试”比“懂黑客技术”专业得多。作品集或往期报告能极大提升可信度,有个朋友把一次合法的渗透测试报告脱敏后作为样本,接单成功率直接翻倍。

寻找合适项目时需要平衡多个因素。项目难度、报酬水平、时间要求,还有客户的信誉评价都要综合考虑。新手最容易犯的错误就是盲目接高价单,实际上适合自身技术水平的项目才能带来稳定收入。

投标环节考验的是沟通能力。单纯回复“我能做”远远不够,需要简要说明技术思路,展现专业素养。成功的投标往往包含对项目需求的精准理解,以及清晰的工作计划。

黑客技能要求与专业认证

技术能力是接单的基础门槛。Web安全需要精通OWASP Top 10漏洞原理,系统安全要熟悉常见的攻防技术。移动端安全现在越来越受重视,Android和iOS平台的安全测试技能都很抢手。

编程能力经常被低估。除了安全工具的使用,能够编写自定义脚本可以极大提升工作效率。Python和Bash是必备的,有时还需要根据项目需求掌握特定的开发语言。

专业认证在正规平台特别受认可。CISSP、CEH、OSCP这些证书虽然考试费用不菲,但确实能提高报价水平。我认识的一个顾问考取OSCP后,时薪直接上涨了40%。

持续学习能力可能比现有技术更重要。安全领域每天都有新的漏洞和攻击手法出现,订阅几个权威的技术博客,定期参加安全会议,这些投入都会在接单时体现出来。

项目报价与合同签订规范

报价是个技术活。需要考虑项目复杂度、时间投入、技术难度,还要参考市场行情。一般来说,固定价格适合需求明确的项目,按时计费更适合探索性工作。有个常见的误区是报价时只算工作时间,其实工具成本、学习成本都应该计入。

合同条款需要仔细审阅。工作范围要明确到具体测试哪些系统,使用哪些方法。交付物标准也很重要,是简单的漏洞列表还是完整的渗透测试报告,价格可能差好几倍。

保密协议和授权书绝对不能忽略。没有获得书面授权就进行测试,哪怕初衷再好都可能构成违法。曾经有安全研究员因为跳过授权步骤,差点面临法律诉讼。

付款方式建议分阶段进行。启动时收一部分定金,中期交付初步成果时再收一部分,最终验收后结清尾款。这种安排对双方都有保障,能避免很多不必要的纠纷。

接单不只是技术实力的展示,更是专业服务能力的体现。建立规范的流程习惯,长远来看比单纯追求技术突破更重要。

网络安全这个领域就像走在钢索上,稍有不慎就会从安全专家变成犯罪分子。我接触过不少从灰色地带转型的安全从业者,他们说得最多的一句话是:“早知今日,当初就该多了解些法律知识。”法律红线不是模糊的概念,而是具体到每个技术动作的明确规定。

网络安全相关法律法规解读

《网络安全法》是每个从业者都必须熟悉的底线。其中明确规定未经授权入侵他人系统属于违法行为,最高可面临七年有期徒刑。有个案例让我印象深刻:某安全研究员在未获授权的情况下测试了一家公司的系统,虽然初衷是帮助对方发现漏洞,最终仍被判处两年缓刑。

《刑法》第二百八十五条专门针对非法侵入计算机信息系统罪。这条法律覆盖的范围比很多人想象的要广,包括获取系统控制权、窃取数据、破坏系统功能等行为。哪怕只是“看看”,只要未经授权就可能触犯法律。

《个人信息保护法》对数据处理提出严格要求。在渗透测试过程中如果接触到用户个人信息,必须遵循最小必要原则,测试完成后要及时销毁相关数据。去年有家安全公司就因为在测试报告里保留了真实的用户信息而被重罚。

不同地区的法律存在差异。在美国根据《计算机欺诈和滥用法案》,即使只是未经授权访问系统也可能面临重罪指控。欧盟的《通用数据保护条例》对数据跨境传输有着更严格的规定。接跨境订单时,这些差异可能带来意想不到的法律风险。

合法渗透测试与非法入侵的界限

授权是区分合法与非法的关键分水岭。合法的渗透测试必须获得目标系统所有者明确的书面授权,授权范围要具体到测试时间、测试范围和测试方法。我参与过的一个项目,客户最初只授权测试官网,后来临时要求测试内部OA系统,我们坚持要补充授权书才继续工作。

测试方法的选择直接影响合法性。使用社会工程学手段获取员工凭证,在未明确授权的情况下可能构成诈骗。物理渗透测试如果涉及闯入限制区域,即便为了安全测试也可能触犯非法入侵法规。

漏洞披露的合规性经常被忽视。发现漏洞后直接公开披露可能违反负责任披露原则,甚至被追究法律责任。正确的做法是先私下通知厂商,给予合理修复时间,只有在厂商不予理会的情况下才考虑逐步公开。

测试数据的处理方式也很关键。在测试过程中截取的屏幕截图、下载的配置文件都可能包含敏感信息。正规的做法是使用脱敏数据编写报告,测试结束后立即销毁原始数据。有家安全公司就因为在测试报告中意外泄露客户数据库结构而被起诉。

推荐的安全服务提供商与职业发展路径

选择正规的安全服务提供商就像系上安全带。国内知名的安全公司如奇安信、绿盟科技、深信服都提供完整的渗透测试服务,这些公司有严格的法律合规流程,能确保测试全程合法。

漏洞赏金平台是相对安全的起步选择。HackerOne、Bugcrowd、补天等平台已经与众多企业建立合作,提供合法的测试环境。这些平台会自动处理法律授权问题,研究者只需专注于技术本身。

职业认证路径值得长期投入。除了技术认证,像CISP(注册信息安全专业人员)这类认证包含大量法律法规内容,能帮助建立合规意识。我认识的一位安全顾问说,学习CISP的过程让他避开了至少三个潜在的法律陷阱。

企业内部的网络安全岗位是更稳定的选择。作为企业员工进行安全测试,法律风险由公司承担,同时能获得更系统的职业发展。从安全运维到安全架构师,再到首席安全官,这条路径虽然成长较慢,但风险可控。

法律意识不是束缚专业的枷锁,而是保障职业寿命的护身符。在网络安全这条路上,走得稳比走得快更重要。每个技术决策都应该经过法律合规的过滤,这才是真正专业的表现。