黑客自学网站大全:免费入门到实战精通,轻松开启网络安全学习之旅

网络安全的世界像一座巨大的图书馆,推开门就能看到无数条学习路径。有人担心入门门槛太高,其实现在网络上已经有很多优质资源,从完全免费的教程到系统化的付费课程,任何人都能找到适合自己的起点。

免费黑客学习平台介绍

Cybrary是我最早接触的免费平台之一。它的课程覆盖范围很广,从基础的网络安全概念到具体的渗透测试技术都有涉及。平台界面简洁,视频质量稳定,特别适合初学者建立知识框架。我记得刚开始学习时,每天花半小时在Cybrary上看视频,一个月后就能理解很多专业术语了。

OverTheWire提供了一系列基于游戏的挑战。这些游戏设计得很有趣,通过解决谜题来学习Linux命令和基础安全概念。War Games这个板块特别受欢迎,它把枯燥的命令行操作变成了闯关游戏,让学习过程不那么枯燥。

Hack The Site采用完全不同的教学方式。它模拟真实的网站漏洞环境,让你在安全的法律框架内进行实践。这种“边做边学”的模式很有效,理论知识在这里很快就能转化为实际技能。

TryHackMe的界面设计对新手特别友好。它将复杂的技术概念分解成小步骤,每个房间(Room)都是一个完整的学习单元。从基础的网络扫描到高级的漏洞利用,课程难度循序渐进。

付费优质资源推荐

付费资源往往提供更系统化的学习体验。SANS Cyber Aces的课程质量在业内口碑很好,虽然价格不菲,但内容深度和实用性确实值得投资。他们的讲师都是行业内的资深专家,课程更新速度也很快。

PentesterLab采用订阅制模式,价格相对亲民。它的特色是提供大量精心设计的实验场景,每个实验都配有详细的解题思路。这种学习方式特别适合已经掌握基础知识,想要提升实战能力的学习者。

eLearnSecurity的课程结构很科学。从初级到专家级,每个阶段都有明确的学习目标和评估标准。他们的认证考试很受行业认可,很多学员通过学习他们的课程成功转行进入了安全领域。

在线学习社区与论坛

Reddit的netsec板块聚集了大量安全爱好者。这里不仅有最新的行业动态分享,还有很多资深从业者愿意解答新手问题。我经常在这里看到一些非常有深度的技术讨论,对拓展思路很有帮助。

Stack Overflow的安全板块更像一个技术问答库。遇到具体的技术难题时,在这里搜索往往能找到解决方案。社区的投票机制确保了优质答案会被优先展示。

GitHub不仅是代码托管平台,更是学习安全技术的宝库。很多安全研究人员会在这里开源他们的工具和研究成果。通过阅读这些代码,你能学到很多实用的技术实现方法。

Hack Forums是一个比较老牌的黑客社区。虽然界面看起来有些过时,但里面的技术讨论质量很高。需要注意的是,参与这类论坛时要时刻保持法律意识,避免触碰灰色地带。

这些资源构成了完整的学习生态。免费资源让你低成本入门,付费课程提供深度提升,而社区论坛则保持着学习的互动性和时效性。选择适合自己的组合,网络安全的学习之路会变得清晰很多。

刚接触网络安全时,很多人会陷入一个误区——以为收集大量资料就等于在学习。实际上,这个领域更看重动手能力。理论知识需要在实践中验证,漏洞原理要通过复现才能真正理解。我认识一些朋友,他们收藏了几十个G的教程,但真正掌握的技能却寥寥无几。

合法学习路径规划

制定学习计划时,合法性应该是首要考虑因素。从基础网络知识开始,逐步过渡到系统安全、Web应用安全等专业领域。每个阶段都要设定明确的目标,比如第一个月掌握基本的Linux操作,第三个月能够独立完成简单的漏洞复现。

证书考取是个不错的阶段性目标。CompTIA Security+适合初学者,它覆盖了安全领域的基础知识体系。OSCP则更适合有一定基础的学习者,它的实践性很强,考试要求你在24小时内成功入侵多台机器。这些认证不仅能验证你的技能水平,还能帮助你建立合法的职业发展路径。

参与漏洞奖励计划是另一个值得尝试的方向。很多知名公司都设有合法的漏洞报告渠道,通过发现和报告漏洞,你既能获得报酬,又能积累实战经验。记得第一次收到漏洞奖金时,那种成就感比单纯破解某个系统要强烈得多。

实验环境搭建方法

搭建隔离的实验环境是安全学习的关键步骤。VirtualBox或VMware这类虚拟化软件是首选工具。在自己的电脑上创建虚拟网络,即使操作失误也不会影响真实系统。建议初学者准备至少三台虚拟机:一台作为攻击机,两台作为靶机。

VulnHub提供了大量精心设计的漏洞环境。下载这些现成的虚拟机镜像,你可以在完全合法的环境中练习渗透测试技术。Metasploitable是我最早使用的靶机之一,它预设了多种常见漏洞,特别适合新手熟悉基本的攻击手法。

自己搭建漏洞环境也是个宝贵的学习过程。在虚拟机上安装配置有漏洞的Web应用,比如旧版的WordPress或Joomla。这个过程能让你更深入地理解漏洞产生的原因和修复方法。配置环境时遇到的每个错误都是学习机会。

Docker容器技术让环境搭建变得更简单。通过Docker Hub可以找到各种现成的漏洞环境镜像,一键部署就能开始练习。这种轻量级的方案对电脑配置要求更低,特别适合资源有限的学习者。

常见学习误区与防范

急于求成是最普遍的问题。很多初学者跳过基础知识直接学习高级渗透技术,结果遇到简单问题反而束手无策。网络安全需要扎实的计算机基础,包括操作系统原理、网络协议、编程语言等。这些基础知识就像建筑的基石,缺了哪块都会影响后续发展。

工具依赖症也值得警惕。Metasploit、Burp Suite这些工具确实强大,但过度依赖会让你失去理解底层原理的机会。有段时间我太依赖自动化工具,直到参加一次CTF比赛时才意识到,没有扎实的手动测试能力,很多复杂场景根本无法应对。

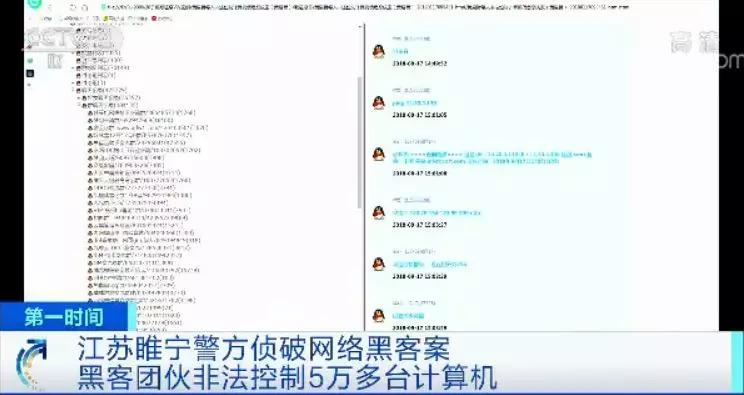

忽视法律边界带来的风险最大。在真实网络上进行未经授权的测试可能构成犯罪。有个案例让我印象深刻:一个技术很好的学习者因为测试了公司网络而面临法律诉讼。始终记住,你的技能应该用在获得授权的环境或专门设计的实验平台上。

忽略了文档记录的重要性。每次实验都应该详细记录操作步骤、遇到的问题和解决方案。这些笔记不仅是知识积累,更是你学习历程的见证。翻看一年前的实验记录,你会发现自己的进步比想象中更大。

学习网络安全就像学游泳,看再多教程也不如亲自下水。关键是要在安全的泳池里练习,而不是直接跳进可能有鲨鱼的大海。找到适合自己的节奏,保持学习的热情,这条路上每个脚印都会让你离目标更近一步。