非安全黑客手册2007:揭秘网络安全漏洞与防御技巧,轻松掌握系统安全知识

那是个互联网还在拨号与宽带交替的年代。我记得2007年第一次在网上看到有人讨论这本手册时,那种混杂着好奇与不安的心情。网吧里烟雾缭绕,屏幕上的文字仿佛打开了另一个世界的大门。

地下世界的启蒙读本

2007年的网络环境像片未经开垦的荒野。Windows XP还是主流系统,防火墙规则简单得可怜,大多数人对网络安全的认知停留在“装个杀毒软件就行”的阶段。就在这样的背景下,《非安全黑客手册2007》悄然流传开来。

它不像市面上那些正经的技术教材,更像一本地下世界的生存指南。装帧简陋,内容却直击要害。当时很多年轻人就是通过这样的手册,第一次意识到原来计算机系统有这么多不设防的后门。

有个朋友曾告诉我,他当时在大学的计算机房里偷偷翻阅打印版的手册,既害怕被老师发现,又忍不住被里面的内容吸引。这种矛盾心理很能代表那个时代的技术爱好者。

技术利刃的双面性

手册里详细记录的各种漏洞利用方法,本质上都是中性的技术知识。同样的代码,在安全研究员手中是修补系统漏洞的指南,在别有用心者那里却成了入侵的工具。

这让我想起刀具的比喻——厨师用它准备美食,歹徒却可能用它伤人。关键在于持刀者的意图。手册中提到的缓冲区溢出原理,如今已成为大学计算机安全课程的标配内容,但在当时,这种知识还带着些许禁忌的色彩。

有趣的是,很多现在的网络安全专家私下承认,他们年轻时都接触过这类手册。其中一位告诉我:“正是这些内容让我意识到,原来我们每天使用的系统如此脆弱。”

为何成为焦点

2007年的网络安全环境正处于一个尴尬的过渡期。企业开始数字化办公,个人用户大量触网,但安全意识远远跟不上技术发展的速度。病毒、木马开始规模化传播,而防护手段还停留在相对初级的阶段。

手册恰好在这样的时间点出现。它不像传统教材那样正襟危坐,而是用近乎直白的方式揭示了系统的脆弱性。这种“捅破窗户纸”的做法,自然引起了各方关注。

执法部门视其为潜在威胁,安全研究者从中获得启发,而普通网民则第一次意识到网络空间并不安全。这种多层次的关注,让这本原本小众的手册意外地成为了当年的焦点话题。

现在回头看,这本手册更像是一个时代的注脚。它记录了那个特定时期技术发展与安全意识的落差,也预示着网络安全即将成为一个不可忽视的重要领域。

翻开这本手册的瞬间,就像拿到了系统的解剖图。那些平时隐藏在图形界面背后的运行机制,突然以最原始的方式呈现在眼前。我记得当时在一个老旧笔记本上尝试手册里的方法,心跳快得像是要做坏事——虽然只是在虚拟机上测试。

漏洞挖掘的艺术

手册教人用最朴素的方式寻找系统弱点。它不像现在流行的自动化扫描工具,而是强调理解每个漏洞背后的原理。比如它详细讲解的缓冲区溢出,不是简单地给出攻击代码,而是从内存分配讲起,解释为什么特定的输入会导致程序失控。

这种教学方式很特别。它让学习者先成为系统的理解者,然后才是漏洞的发现者。有个例子我记得很清楚:手册教人如何通过观察错误信息来推测系统配置。就像医生通过症状判断病情,这种诊断思维至今仍在安全领域适用。

当时很多漏洞现在看起来可能很基础,但挖掘思路依然有价值。比如通过服务banner获取版本信息,分析默认配置的弱点,这些方法论比具体的漏洞实例寿命更长。

防御的盲点

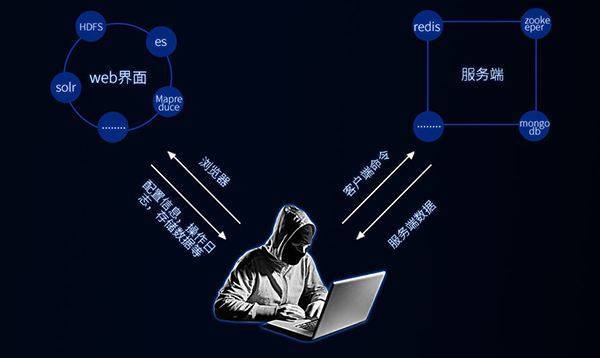

从攻击者的视角看系统,会发现很多有趣的现象。管理员可能花大力气加固防火墙,却忽略了内部服务的弱密码。手册详细记录了这类“灯下黑”的案例,让人意识到安全是个立体问题。

我遇到过一个小型企业,他们的服务器配置堪称完美,却因为一个遗留的测试账户被入侵。这种故事在手册里比比皆是。它教会读者:最危险的往往不是那些明面上的防御缺口,而是被所有人忽视的细节。

手册还特别强调了“正常服务”的风险。比如一个普通的文件共享服务,如果配置不当,可能成为整个网络的突破口。这种视角转换对现在的安全从业者依然重要——我们太容易盯着新技术带来的威胁,却忘了检查基础配置。

工具与实战

手册里提到的很多工具现在已经进化了好几代,但核心功能依然相似。Nmap、Wireshark这些名字,在当时还属于“地下工具”,如今都成了安全专家的标配。

有意思的是,手册不仅介绍工具用法,还解释它们的局限性。它提醒读者:工具只是延伸,真正的价值在于使用者的思考。这种理念在今天这个追求自动化扫描的时代,反而显得更加珍贵。

实战部分读起来像冒险故事。手册会带着读者一步步重现某个经典攻击场景,从信息收集到权限提升,每个环节都配有理性的分析。这种叙事方式让枯燥的技术变得生动,也让人更深刻地理解攻击者的思维路径。

现在回想,手册最珍贵的不是那些具体的技术细节——毕竟2007年的漏洞大多已经修复——而是它培养的那种系统性思考方式。就像学武术不仅要学招式,更要理解发力原理一样,这本手册教会了一代人如何像黑客一样思考。

时间过去这么久,那本手册的纸张应该已经泛黄。但偶尔在安全论坛看到有人提起它,依然能引发热烈的讨论。这让我想起去年帮朋友公司做安全评估时,发现他们新来的安全工程师还在用类似手册里的方法论分析系统——尽管具体技术早已更新换代。

从黑客手册到安全教科书

最讽刺的是,当年被贴上“危险”标签的内容,现在成了许多安全课程的教材。那些曾经被视为“攻击技术”的知识,现在被重新包装成“渗透测试方法”在大学教授。知识本身没有变,变的是使用者的意图和社会的认知。

我记得有个大学老师告诉我,他会在课上让学生们阅读手册的部分章节。“理解攻击者的思维,是构建防御的第一步”,他说这话时表情很平静,完全不像在讨论一本曾经引起争议的手册。

这种转变背后是整个行业的成熟。安全专家们意识到,单纯地禁止知识传播就像把头埋在沙子里。真正的解决方案是让更多人理解这些技术,从而构建更坚固的防御。那本手册在某种程度上加速了这个认知过程。

法律与道德的边界

翻看手册时,我总在想同一个问题:知识本身是中性的,但使用知识的人需要指南针。手册里没有任何关于道德约束的内容,这可能是它最大的缺陷,也恰恰是它最真实的地方——它把选择权完全交给了读者。

现实中我见过两种人:一种把手册当工具书,用来提升自己的安全能力;另一种则走向了另一条路。区别不在于他们掌握了多少技术,而在于内心那条看不见的界线。

现在的网络安全教育特别强调伦理部分,这很好。但我也担心过度的道德说教会让人忘记现实的复杂性。最好的方式可能是像医学院教解剖学那样——既传授技术,也培养对生命的敬畏。

数字时代的自我保护

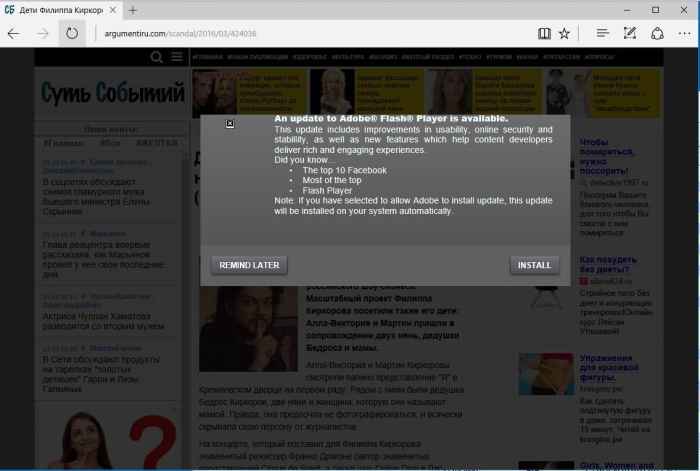

对普通用户来说,手册最大的启示可能是“威胁无处不在”的警觉意识。那些复杂的攻击技术离日常生活很远,但背后的原理很近——弱密码、随意点击陌生链接、忽视系统更新,这些坏习惯和手册里描述的漏洞利用只有一步之遥。

我母亲至今还用一个写在小本子上的密码管理所有账户。每次帮她修改密码时,我都会想起手册里关于社会工程学的章节。攻击者不需要高深的技术,只需要一点耐心和观察力。

手册教会我们的是怀疑精神。不是 paranoid 的怀疑,而是健康的质疑:为什么这个软件要这么多权限?为什么这封邮件显得这么急迫?这种思维方式在今天的网络环境中比任何杀毒软件都重要。

那本手册最终的意义,或许不是教会了人们多少黑客技术,而是点燃了对网络安全的好奇与敬畏。就像核物理既能为城市供电也能制造武器,关键永远在于我们选择成为什么样的人。