在线接单的黑客服务揭秘:如何识别防范网络攻击,保护数据安全

1.1 什么是在线接单的黑客服务

深夜的互联网角落,某些论坛和加密聊天群里,你会看到这样的广告:“专业数据恢复”、“系统漏洞检测”、“密码破解服务”。这些就是在线接单的黑客服务——技术人员通过网络平台接受客户委托,提供各种计算机系统相关的技术服务。

这类服务通常打着“白帽黑客”或“安全测试”的旗号出现。服务提供者自称是网络安全专家,能够帮助客户解决技术难题。实际上,这个灰色地带游走在合法与非法边缘,很多服务已经超出了正常技术支持的范畴。

我记得有个朋友的公司网站曾被黑客入侵,对方留下联系方式声称可以提供“安全加固服务”。这种先制造问题再推销解决方案的模式,在这个圈子里并不少见。

1.2 黑客服务的常见类型和业务范围

黑客服务的业务范围出人意料地广泛。最常见的是数据恢复类服务,宣称能找回丢失的社交账号、邮箱密码。其次是网站安全检测,声称能找出网站漏洞。更隐蔽的还有数字取证、竞争对手情报收集等业务。

有些服务明显越界了。比如提供微信聊天记录恢复、删除网络负面信息、甚至入侵特定人员的电子设备。这些服务通常要求客户提供目标的基本信息,然后报价进行交易。

一个真实的案例:某企业高管怀疑员工泄露商业机密,在网上找到“数字取证专家”,支付高额费用要求监控员工电脑。这种行为已经明显触犯了法律。

1.3 在线接单平台的运作模式

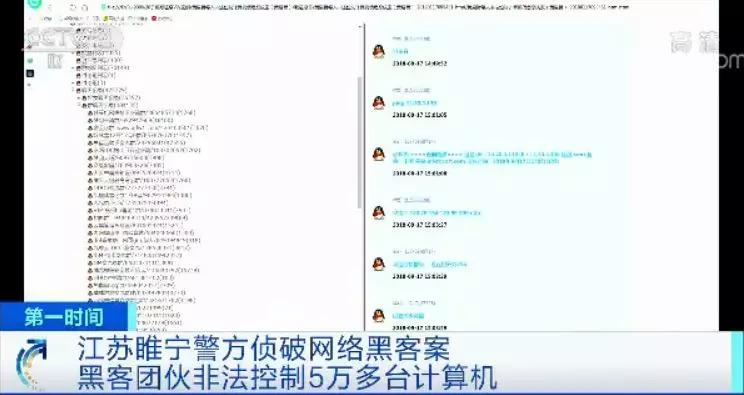

这些服务主要通过三种渠道运作:加密通讯软件、暗网市场和某些技术论坛。Telegram和WhatsApp群组是当前最流行的接单平台,服务提供者会建立多个备用群组以防被封。

交易过程设计得相当隐蔽。客户通过中间人联系技术团队,支付方式多为加密货币或虚拟货币。服务完成后,双方立即删除所有聊天记录,确保不留痕迹。

价格方面差异很大。简单的密码破解可能只需几百元,而复杂的系统入侵则要价数万元。服务提供者通常会要求预付部分款项,完成后再付尾款。

这种运作模式确实给执法监管带来很大挑战。技术服务本身的专业性,加上加密通讯和匿名支付,使得追踪变得异常困难。

2.1 在线接单的黑客服务是否合法

绝大多数在线接单的黑客服务都游走在法律边缘。从表面看,有些服务商声称提供的是“安全测试”或“技术咨询”,但实际操作往往超出合法范围。未经授权的系统入侵、数据获取、密码破解—这些行为在大多数国家的法律体系中都构成犯罪。

法律界定其实相当明确。只要涉及未经授权的系统访问、数据窃取或破坏,无论服务提供者如何包装,本质上都属于违法行为。即使是所谓的“白帽黑客”,也必须获得系统所有者明确授权才能进行安全测试。

我认识一个案例,某位自称“网络安全顾问”的技术人员在论坛接单,帮客户“测试”竞争对手网站的安全性。因为没有获得对方授权,最终被以非法入侵计算机系统罪起诉。这个案例很能说明问题—意图再好,程序不合法就是违法。

2.2 使用黑客服务可能面临的法律后果

使用黑客服务的客户同样面临严重法律风险。委托他人进行黑客攻击,在法律上可能被认定为共犯或教唆犯。根据行为严重程度,可能面临刑事处罚、民事赔偿甚至监禁。

具体后果包括但不限于:计算机犯罪相关指控、侵犯隐私权诉讼、商业秘密盗窃罪名。如果涉及金融或政府系统,处罚会更加严厉。客户不仅要承担法律责任,还可能面临巨额经济赔偿。

有个真实情况值得注意:很多黑客服务本身就是骗局。客户支付费用后,对方可能根本无法提供服务,或者用获取的客户信息进行勒索。这种情况下,受害者往往不敢报警,陷入更被动的局面。

2.3 如何防范在线接单的黑客攻击

防范这类攻击需要多层次的安全措施。最基本的是加强账户安全管理—使用强密码、开启双重验证、定期更换密码。避免在多个平台使用相同密码,这能有效防止撞库攻击。

网络行为习惯也很关键。不点击可疑链接、不下载来历不明的附件、谨慎对待索要个人信息的邮件。公共WiFi环境下尽量避免登录重要账户,这些简单的习惯能规避大部分常见攻击。

企业层面,员工安全意识培训必不可少。很多攻击都始于钓鱼邮件或社交工程,员工如果能识别这些陷阱,就能在第一时间阻断攻击链。定期进行安全演练,让安全防护成为组织文化的一部分。

2.4 企业网络安全防护建议

企业网络安全需要系统化建设。首先应该建立完善的安全策略和应急预案,明确各类情况的处理流程。部署专业的安全防护设备—防火墙、入侵检测系统、安全监控平台,这些基础防护不可或缺。

数据备份和加密措施必须到位。重要业务数据应该定期备份到离线存储,核心数据实施加密保护。访问权限需要严格管控,遵循最小权限原则,避免内部人员滥用权限。

持续的安全评估很重要。定期进行漏洞扫描和渗透测试,及时发现系统弱点。与专业安全机构合作,获取最新的威胁情报和防护建议。安全投入不是成本,而是保障业务连续性的必要投资。

实际运作中,很多企业直到出事才意识到安全的重要性。但预防总是比补救更经济。建立一个动态调整的安全体系,才能应对不断变化的网络威胁环境。