黑客教你修改app数据:合法边界与风险规避全指南,避免法律陷阱

1.1 黑客行为与法律红线:哪些修改属于违法

手机屏幕上跳出一个教程视频,标题写着“三分钟学会修改游戏金币”。你可能觉得这只是个小技巧,但往前多走一步就会踏入法律禁区。修改App数据这件事,本质上是在和开发者设定的规则玩捉迷藏——区别在于,有些行为只是调皮,有些则直接触发了警报系统。

法律对“黑客行为”的定义往往比我们想象得更宽泛。未经授权突破App的加密措施、绕过付费验证机制、篡改服务器通信数据,这些都属于典型的违法行为。刑法中专门设立了“非法获取计算机信息系统数据罪”,最高可判处七年有期徒刑。我认识一个大学生,去年因为修改外卖平台的优惠券数据被警方带走,最后虽然免于起诉,但档案里永远留下了这次记录。

数据所有权这个概念很多人容易忽略。你在App里产生的数据,法律上并不完全属于你。比如社交媒体的聊天记录、电商平台的购物历史,这些数据的控制权和使用权归属于平台方。随意提取、修改这些数据,就像私自拆开邻居家的信箱取走信件一样危险。

1.2 常见违法案例解析:从数据篡改到侵权诉讼

去年某省法院判决了一起典型案例值得关注。几个年轻人通过抓包工具拦截了某购物App的支付请求,将实际支付金额从199元修改为1元,成功购买了数十件商品。他们以为这只是“技术漏洞的合理利用”,最终却被以盗窃罪判处有期徒刑。

金融类App的数据修改风险等级最高。有人尝试修改银行App的显示余额,仅仅为了在朋友圈炫耀截图。这种行为可能触犯“伪造金融票证罪”,即便没有造成实际经济损失,也足以启动刑事调查程序。

著作权侵权是另一个容易被忽视的雷区。修改阅读类App解除付费章节限制,或者修改音乐App下载受保护的版权歌曲,都属于侵犯信息网络传播权。某知名小说App去年起诉了12名提供破解教程的用户,每个案件索赔金额都在5万元以上。

游戏行业对数据修改的打击最为严厉。我记得有个玩家修改了某热门手游的抽卡概率,并在直播平台上展示。游戏公司不仅封禁了他的账号,还依据用户协议索赔20万元——这个数字相当于他通过直播获得的全部收入。

1.3 合法修改的边界:测试、学习与个人使用的界定

法律并非铁板一块。在某些特定场景下,修改App数据是完全合法的。关键在于你的目的、方法和影响范围。

安全研究是最稳固的“护身符”。如果你在授权范围内对App进行渗透测试,发现漏洞后及时向厂商报告,这种“白帽黑客”行为受到法律保护。去年某大型互联网公司还专门设立了百万奖金,奖励发现系统漏洞的安全研究员。

学习与研究目的需要满足几个条件:不涉及商业用途、不破坏技术保护措施、不影响其他用户。你可以通过反编译技术研究某个算法的实现方式,但不能将修改后的App重新发布到应用商店。学术界有个不成文的规定——研究完成后必须删除所有获取的数据。

个人使用这个概念的边界比较模糊。一般来说,修改单机游戏存档供自己娱乐通常不会引起法律问题。但一旦涉及联网验证或虚拟商品交易,情况就完全不同了。某玩家修改了自己的游戏存档,后来不小心将存档同步到了云端,导致其他玩家下载后游戏崩溃,最终被平台封号。

开发测试环境中的修改是最安全的实践。几乎所有大型互联网公司都会给员工提供专门的测试环境,鼓励他们尝试各种数据修改方案。这种“沙盒”思维很值得借鉴——在隔离的环境中满足你的探索欲,同时避免触碰法律红线。

道德考量往往比法律要求更前置。即使某个行为暂时没有明确的法律禁止,也要考虑它是否公平、是否伤害他人利益、是否破坏生态平衡。技术能力就像一把刀,可以切菜也可以伤人,区别在于持刀者的选择。

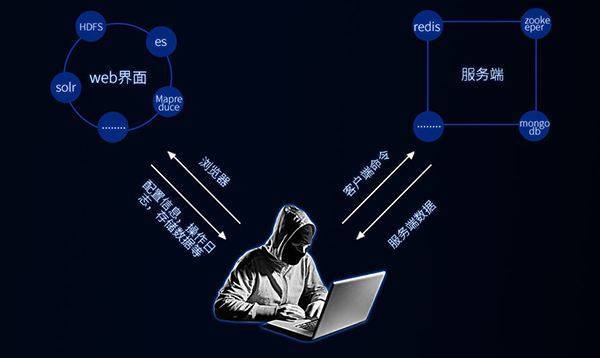

2.1 准备工作:环境配置与必备工具介绍

电脑桌前摆着两部手机,一部日常使用,另一部专门用来折腾。这种物理隔离是我从早期踩坑中学到的经验——把实验环境和主力设备分开,能避免很多意外状况。准备修改App数据前,你需要配置一个安全的测试环境。

安卓平台相对开放,建议选用已root的设备或模拟器。我习惯用Pixel系列的开发机,搭配Magisk完成root权限获取。iOS用户则需要越狱设备,或者使用AltStore sideload未签名应用。记得在操作前完整备份设备数据,这个步骤看似繁琐,却能在关键时刻救回你的聊天记录和照片。

抓包工具是数据修改的基础装备。Fiddler和Charles适合初学者,界面友好功能直观。进阶用户可能更偏爱Burp Suite,它的拦截修改能力更精细。去年帮朋友调试一个API接口时,我们发现用Charles设置断点修改请求参数,比直接改代码测试效率高得多。

反编译工具让你能窥见App的内部结构。Jadx适合处理安卓APK文件,能将字节码转换成可读的Java代码。Ghidra则是逆向工程的瑞士军刀,支持多种架构深度分析。记得第一次用Jadx打开一个游戏App时,我惊讶地发现开发者竟然把敏感配置直接写在资源文件里。

内存编辑工具需要谨慎使用。GameGuardian和Cheat Engine在游戏修改圈很流行,它们能实时扫描并修改运行中的内存数据。这类工具威力强大但也容易触发反作弊检测,我一般只在完全离线的单机游戏中使用。

2.2 数据定位与分析:如何找到关键数据存储位置

打开一个App就像进入一个陌生房间,你需要知道贵重物品放在哪个抽屉。数据存储位置取决于App的类型和开发者的设计习惯,但总有些规律可循。

SharedPreferences是安卓App最常用的轻量级存储方案。这些XML文件通常保存在/data/data/[包名]/shared_prefs目录下,包含用户设置、登录状态等简单数据。用Root Explorer浏览这些文件时,你能清晰看到键值对的结构——修改boolean值可以解锁某些功能,调整integer值可能改变显示数量。

SQLite数据库承载着更复杂的数据关系。聊天记录、浏览历史、收藏列表这些结构化信息大多存放在.db文件中。我习惯用SQLiteBrowser打开这些数据库,先浏览table结构再尝试修改特定字段。某次分析一个阅读App时,通过修改books表中的read_progress字段,成功跳过了必须阅读30分钟才能解锁下一章的限制。

网络请求参数往往比本地数据更有价值。用抓包工具监控App与服务器的通信,你能看到用户凭证、查询参数、提交数据这些关键信息。重点观察URL中的query string和POST请求的body部分,这些地方经常包含可操控的数值参数。记得某个电商App的优惠券验证居然只依赖客户端传回的折扣金额,这个设计缺陷让修改变得异常简单。

内存中的动态数据需要特殊工具来捕捉。游戏金币、角色属性这些实时变化的值不会立即写入持久存储,而是在RAM中活跃。用GameGuardian进行模糊搜索,通过数值变化逐步缩小范围,最终能定位到确切的内存地址。这个过程需要耐心,就像在黑暗中用声纳探测物体轮廓。

资源文件偶尔也藏着惊喜。resrawassets这些目录里的配置文件可能包含功能开关、价格列表甚至加密密钥。某次解包一个视频App的资源文件,发现开发者把VIP标识的逻辑直接写在了一个json配置里,简单修改就解锁了全部会员功能。

2.3 修改方法与技巧:内存修改与文件替换详解

手指在触摸屏上滑动,寻找那个能改变App行为的关键节点。修改技术分为几个层次,从简单的数值调整到深度的代码注入。

内存修改变动最迅速也最短暂。找到目标变量的内存地址后,你可以实时修改其数值。游戏里的金币数量、生命值这些频繁变动的数据适合用这种方法。技巧在于选择正确的搜索类型——整数用DWORD,浮点数用FLOAT,字符串用UTF-8。某次修改一个跑酷游戏的跳跃高度,把float值从1.0改成1.5后,角色轻松越过了原本无法通过的障碍。

文件替换需要更精细的操作。找到目标文件后,先备份原版,再用修改后的版本覆盖。这种方式效果持久,但容易被签名校验机制检测到。应对方法是同时修改验证逻辑,或者找到绕过签名检查的入口点。我帮人修改过一个健身App的课程数据文件,通过调整plist中的难度参数,把高级训练课程替换成了适合新手的版本。

网络请求拦截是最优雅的修改方式。在数据离开设备前或到达设备后,用中间人攻击技术修改传输内容。设置SSL证书并信任后,你能看到甚至修改加密的HTTPS通信。这种方式对服务器端验证薄弱的应用特别有效。曾经调试过一个天气App,发现它居然相信客户端传来的地理位置信息,简单修改经纬度就能看到世界各地的实时天气。

代码注入是最高阶也最危险的技术。用Frida或Xposed框架向运行中的App注入自定义脚本,可以改变程序执行流程。这种方法能实现功能解锁、逻辑绕过等复杂操作,但需要扎实的编程基础和逆向工程能力。记得第一次成功用Frida绕过某个应用的root检测时,那种成就感就像解开了复杂的数学谜题。

2.4 风险规避:安全测试与防护措施

实验室里的化学家都明白,操作危险物质时必须穿戴防护装备。修改App数据同样需要安全措施,既要保护自己也要避免伤害他人。

沙盒环境是你的第一道防线。在模拟器或备用设备上进行所有测试操作,确保不会影响主力设备和重要数据。我习惯用Genymotion创建多个安卓虚拟机,每个专门用于特定类型的测试。这种隔离措施在遇到恶性崩溃或数据损坏时特别有用——直接删除重建即可。

流量加密分析需要谨慎处理。现代App普遍使用证书绑定(Certificate Pinning)技术,阻止中间人攻击。应对方法包括使用JustTrustMe这类模块禁用证书检查,或者手动修改App的验证逻辑。但这些操作可能违反用户协议,我一般只在个人设备上尝试。

反检测机制必不可少。很多应用会检查设备是否root或越狱,运行环境是否异常。使用Magisk Hide隐藏root状态,或者通过修改构建属性伪装成普通设备能有效绕过这些检查。某金融App的检测特别严格,我花了三天时间才找到它隐藏的完整性校验点。

操作痕迹要及时清理。修改完成后,记得删除日志文件、临时数据和其他可能暴露操作的痕迹。有些App会在本地记录异常行为,定期上传到服务器。用PrivacyFlash这类工具检查App的数据收集行为,能帮你理解需要清理哪些信息。

最重要的是保持技术探索的初心。我书架上有本《黑客与画家》,作者说优秀的黑客应该是创作者而非破坏者。每次准备修改一个App前,我都会问自己:这个行为会伤害谁?是否有更友好的替代方案?技术能力赋予我们改变数字世界的能力,而 wisdom 告诉我们何时该使用这种能力。